Jak poprawić bezpieczeństwo strony internetowej? Skuteczne sposoby

• Cyberbezpieczeństwo strony internetowej

• 6 najczęstszych zagrożeń dla cyberbezpieczeństwa

• Środki cyberbezpieczeństwa przy atakach hakerskich

• 4 praktyczne kroki ochrony przed atakami hakerskimi

• Cyberbezpieczeństwo danych użytkowników

• Narzędzia cyberbezpieczeństwa

• Podsumowanie

Jeśli chcesz zarabiać dzięki swojej witrynie, musisz nie tylko zainwestować w pozycjonowanie, ale także zadbać o bezpieczeństwo. Strony internetowe każdego dnia padają ofiarą ataków hakerskich. Można podjąć działania, które to bezpieczeństwo zwiększą. Pomoże w tym wsparcie IT, które m.in. wpływa na poprawę bezpieczeństwa strony.

Skorzystaj z indywidualnych porad ekspertów

Chcesz zwiększyć wyniki swojej firmy? Skorzystaj ze wsparcia naszych ekspertów i poznaj pełnię możliwości Twojej strony.

Poznaj bezpłatne wskazówki od Widocznych zakresu:

- Pozycjonowania

- Kampanii Google Ads

- Optymalizacji UX

Cyberbezpieczeństwo strony internetowej

Zaniedbanie kwestii bezpieczeństwa naraża zarówno właściciela witryny, jak i jej użytkowników na poważne konsekwencje – prawne, finansowe i wizerunkowe.

Poznaj 13 trendów projektowania skutecznej strony www w 2025 r.

Przede wszystkim, strona internetowa często przetwarza dane użytkowników – imiona, adresy e-mail, hasła, a w przypadku e-commerce również dane płatnicze. To informacje wrażliwe, których ochrona jest obowiązkiem właściciela witryny, zgodnie z przepisami RODO i innymi regulacjami dotyczącymi prywatności.

Kradzież danych to zagrożenie dla cyberbezpieczeństwa

Kradzież danych to nie tylko problem dla firmy – to realne zagrożenie dla osób, których dane zostały przejęte. Hakerzy mogą wykorzystać je do kradzieży tożsamości, przejmowania kont czy przeprowadzania oszustw finansowych. To z kolei przekłada się na rosnące koszty dla firm, zwłaszcza tych z sektora MŚP. Pojedynczy incydent może kosztować od kilkuset do nawet kilkuset tysięcy złotych – obejmując odzyskiwanie danych, przywracanie działania strony, konsultacje prawne czy odszkodowania dla użytkowników.

Niemniej istotna jest kwestia reputacji. Klienci coraz uważniej wybierają, komu powierzają swoje dane. Strona, która padła ofiarą ataku, traci wiarygodność, a proces odbudowy zaufania może trwać miesiącami. Użytkownicy mogą przenieść się do konkurencji, a firma – na długo pozostać z piętnem „niebezpiecznej”.

Zhakowana witryna może posłużyć jako narzędzie do dalszych ataków. W scenariuszu typu „watering hole” przestępcy infekują zaufaną stronę, by za jej pomocą atakować odwiedzających. To groźne nie tylko dla użytkowników, ale i całego ekosystemu internetu.

Czy poziom cyberbezpieczeństwa witryny wpływa bezpośrednio na efekty pozycjonowania? Tak - od 2014 roku, w którym certyfikat SSL został dołączony do listy ponad 200 czynników rankingowych w pozycjonowaniu. Co więcej, jeśli Twoja witryna zostanie ofiarą ataku hakerskiego, możesz zostać o tym poinformowany za pośrednictwem Google Search Console, a Twoja strona, dla bezpieczeństwa, może zostać wyłączona z indeksowania. Obecność certyfikatu SSL zyskuje na znaczeniu wówczas, gdy dwie strony będą miały inne czynniki na podobnym poziomie. Wyżej w organicznych wynikach wyszukiwania znajdzie się ta, która ma zainstalowany certyfikat SSL.

Co to jest certyfikat SSL i jak go wdrożyć? Przeczytaj i dowiedz się.

6 najczęstszych zagrożeń dla cyberbezpieczeństwa

Świadomość zagrożeń to pierwszy krok do skutecznej ochrony. Cyberataki są coraz bardziej wyrafinowane, a ich celem może być każda strona – niezależnie od wielkości firmy czy liczby odwiedzających. Poniżej przedstawiamy najczęstsze typy ataków, które mogą zagrozić Twojej witrynie.

1. Wyciek danych (Data Breach)

To jedno z najbardziej kosztownych i groźnych zagrożeń. Wyciek danych oznacza ujawnienie poufnych informacji – personalnych, finansowych czy medycznych – na skutek celowego ataku lub błędu ludzkiego.

Sprawdź, jak dbać o bezpieczeństwo danych klientów.

2. Ataki DoS i DDoS (Denial of Service)

Ten typ ataku polega na zalaniu serwera ogromną ilością zapytań, co uniemożliwia normalne funkcjonowanie strony. W przypadku ataków DDoS ruch pochodzi z wielu źródeł jednocześnie – często z sieci zainfekowanych komputerów (tzw. botnetów) – co znacznie utrudnia ich zablokowanie. Strona staje się niedostępna dla użytkowników, co może prowadzić do utraty przychodów i reputacji.

3. Ransomware

Ransomware to złośliwe oprogramowanie, które blokuje dostęp do plików lub całej strony internetowej i żąda okupu za ich odblokowanie – zazwyczaj w kryptowalutach. Tego typu ataki są coraz częstsze, także wśród małych firm. Szczególnie niepokojącym trendem jest „Ransomware as a Service” (RaaS), który pozwala nawet osobom bez technicznej wiedzy przeprowadzać tego typu ataki, kupując gotowe narzędzia od innych cyberprzestępców.

4. Cross-Site Scripting (XSS)

W przypadku ataku XSS haker wstrzykuje złośliwy skrypt do kodu strony, który wykonuje się po stronie użytkownika – najczęściej w jego przeglądarce. Może to prowadzić do przejęcia sesji użytkownika, podszywania się pod niego lub kradzieży danych wprowadzanych w formularzach.

5. Iniekcje SQL i kodu (SQL/Code Injection)

Ataki tego typu wykorzystują luki w formularzach lub polach wyszukiwania, by wprowadzić złośliwe polecenia bezpośrednio do bazy danych. Dzięki temu cyberprzestępcy mogą uzyskać dostęp do całej bazy – modyfikować ją, kraść dane lub je trwale usunąć. To jedna z najgroźniejszych technik ataku, szczególnie w systemach opartych na starszych lub źle zabezpieczonych CMS-ach.

6. Skradzione lub złamane hasła

Dostęp do panelu administracyjnego strony często opiera się wyłącznie na haśle. Niestety, wiele osób używa haseł prostych, domyślnych lub powtarzanych w wielu serwisach. Hakerzy wykorzystują metody siłowe (brute-force) lub tzw. „credential stuffing” – czyli testowanie skradzionych loginów i haseł z innych źródeł – by uzyskać dostęp do Twojej strony.

Środki cyberbezpieczeństwa przy atakach hakerskich

Regularne aktualizacje oprogramowania

By móc zarządzać stroną internetową lub sklepem online, niezbędne jest wykorzystanie systemu CMS (Content Management System), takiego jak WordPress, Joomla czy Drupal, lub platformy e-commerce, np. Shopify czy WooCommerce. Choć twórcy tych rozwiązań regularnie udostępniają aktualizacje oprogramowania, wielu właścicieli stron ignoruje powiadomienia o nowych wersjach lub odwleka ich instalację. To poważny błąd – przestarzałe systemy są jednymi z najczęstszych źródeł podatności, które mogą zostać wykorzystane przez cyberprzestępców.

Jaki CMS wybrać, by wspierał Twój biznes? Sprawdź i wybierz najlepszy CMS dla siebie.

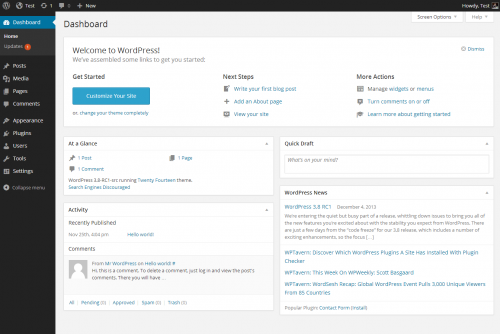

Panel administracyjny CMS-a Wordpress, źródło: https://wordpress.org/documentation/article/dashboard-screen/

Regularne aktualizowanie oprogramowania to jedna z podstawowych i najważniejszych zasad cyberbezpieczeństwa. Dotyczy to nie tylko samego CMS-a czy platformy sprzedażowej, ale również wszystkich rozszerzeń – wtyczek (plugins), motywów graficznych (themes) oraz komponentów serwera, takich jak PHP czy bazy danych. Każda aktualizacja zawiera tzw. łatki bezpieczeństwa (security patches), które eliminują niedawno wykryte luki.

Bardzo ważne jest również, by korzystać wyłącznie z zaufanych źródeł rozszerzeń. Unikaj pobierania motywów czy wtyczek z nieoficjalnych stron – mogą zawierać złośliwy kod lub nie być odpowiednio wspierane przez twórców. Zainstaluj tylko te dodatki, które są rzeczywiście potrzebne i regularnie przeglądaj ich listę, usuwając nieużywane elementy. Upewnij się, że masz włączone alerty o dostępnych aktualizacjach i reaguj na nie niezwłocznie – najlepiej konfigurując automatyczne aktualizacje tam, gdzie to możliwe.

Silne hasła i kontrola dostępu

Silne hasła i kontrola dostępu to jeden z filarów ochrony przed atakami hakerskimi. Zacznij od ustawienia unikalnych, trudnych do złamania haseł do panelu administracyjnego, bazy danych oraz konta hostingowego. Dobre hasło powinno być długie, losowe i zawierać mieszankę małych i wielkich liter, cyfr oraz znaków specjalnych (np. #, %, &, *). Unikaj oczywistych ciągów, takich jak „123456” czy „admin1”, a także danych osobowych – imion, dat urodzenia czy nazw firm.

Pamiętaj, by regularnie zmieniać hasła – zarówno własne, jak i wszystkich osób mających dostęp do systemu CMS lub platformy e-commerce. Nigdy nie zapisuj haseł w przeglądarce ani nie korzystaj z funkcji automatycznego zapamiętywania danych logowania. Każdy użytkownik powinien mieć osobne konto z indywidualnym loginem – dzięki temu można łatwo przypisać działania do konkretnej osoby i zachować kontrolę nad dostępem.

Poznaj TOP17 platform e-commerce okiem naszych ekspertów.

Zadbaj również o to, by dostęp administracyjny miały tylko osoby, które faktycznie go potrzebują. Im mniejsza liczba uprzywilejowanych kont, tym niższe ryzyko błędów i nadużyć. Gdy ktoś kończy współpracę, jego konto powinno być niezwłocznie usunięte.

Gdzie to możliwe, wdrażaj uwierzytelnianie wieloskładnikowe (MFA). Dzięki temu samo hasło nie wystarczy do zalogowania – konieczne będzie też np. wpisanie kodu z aplikacji mobilnej.

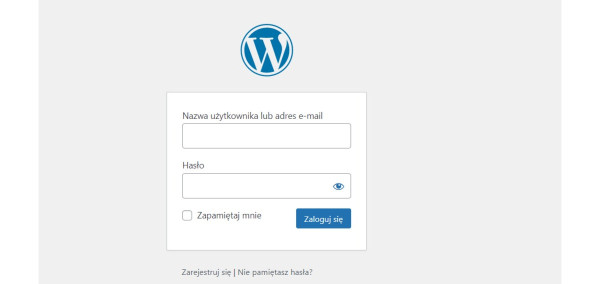

Dla dodatkowej ochrony warto także zmienić domyślne dane logowania i adres URL do panelu administracyjnego (np. /wp-admin), ponieważ to właśnie te elementy są najczęściej atakowane w pierwszej kolejności.

Okno logowania do panelu administracyjnego strony zbudowanej na WordPressie, który może być dostępny pod innym adresem URL niż twojastrona.pl/wp-admin

Wybór bezpiecznego hostingu

W pierwszej kolejności postaw na renomowanego hostingodawcę, który stosuje nowoczesne i sprawdzone mechanizmy zabezpieczeń. Upewnij się, że oferuje bezpieczny protokół przesyłu plików – SFTP zamiast przestarzałego FTP – co gwarantuje szyfrowanie danych przesyłanych między Tobą a serwerem. Dobrą praktyką jest również regularne tworzenie kopii zapasowych (backupów) – najlepiej codziennych – co pozwala szybko przywrócić stronę po awarii lub ataku.

Ważne jest także, aby dostawca regularnie aktualizował oprogramowanie serwerowe i reagował na pojawiające się zagrożenia. Hosting bez aktualnych łatek bezpieczeństwa może stać się łatwym celem dla hakerów.

W przypadku zarządzania kilkoma stronami lub sklepami internetowymi warto rozważyć umieszczanie ich na osobnych kontach hostingowych lub serwerach. Dzięki temu ewentualne zainfekowanie jednej witryny nie rozprzestrzeni się automatycznie na pozostałe.

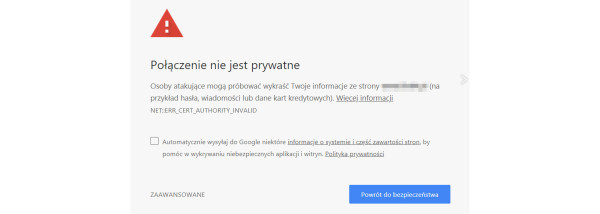

Instalacja certyfikatu SSL

SSL jest szczególnie istotny dla sklepów internetowych i wszystkich stron, które przetwarzają jakiekolwiek dane osobowe lub płatnicze. Nawet jeśli Twoja witryna nie obsługuje bezpośrednich płatności online, warto go wdrożyć – brak certyfikatu może skutkować wyświetleniem ostrzeżenia o „niezabezpieczonym połączeniu”, co zniechęca użytkowników i wpływa negatywnie na wizerunek firmy.

Komunikat, który wyświetla się w przeglądarce w przypadku braku certyfikatu SSL

Dodatkowo obecność certyfikatu SSL sprawia, że w pasku adresu pojawia się ikona kłódki oraz oznaczenie „https://”, co buduje zaufanie i świadczy o profesjonalnym podejściu do ochrony danych.

SSL jest także ważny dla pozycjonowania strony. Poznaj 23 błędy w SEO, które obniżają Twoją sprzedaż.

Użycie zapory sieciowej (Firewall/WAF)

Firewall monitoruje cały ruch – zarówno przychodzący, jak i wychodzący – i automatycznie blokuje podejrzane połączenia oraz próby ataków. Wielu renomowanych dostawców hostingu oferuje podstawową zaporę sieciową już w ramach standardowego pakietu, co oznacza, że Twoja witryna może być chroniona od momentu jej uruchomienia.

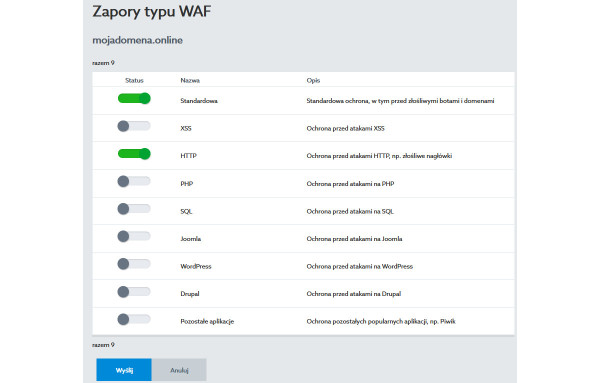

Jednak dla jeszcze lepszego zabezpieczenia warto rozważyć użycie Web Application Firewall (WAF) – zaawansowanej zapory stworzonej specjalnie do ochrony aplikacji internetowych. WAF analizuje i filtruje ruch HTTP, wykrywając i neutralizując typowe ataki, takie jak SQL Injection, Cross-Site Scripting (XSS) czy próby przesyłania złośliwego kodu.

W praktyce WAF działa jak cyfrowa tarcza, która rozpoznaje i odrzuca podejrzane żądania, zanim dotrą one do Twojej strony. To istotne zabezpieczenie, zwłaszcza jeśli Twoja witryna korzysta z systemu CMS, obsługuje formularze lub przetwarza dane użytkowników.

Włączanie zapory sieciowej na stronie z serwerem od home.pl źródło: home.pl

Bezpieczne kodowanie

Nawet najlepiej zabezpieczony serwer nie uchroni witryny, jeśli jej kod zawiera błędy lub luki. Dlatego warto znać – a przynajmniej być świadomym – podstawowych zasad bezpiecznego programowania. Nawet jeśli samodzielnie nie tworzysz kodu, dobrze wiedzieć, czego wymagać od wykonawcy strony.

Jednym z kluczowych elementów jest walidacja danych wejściowych – czyli sprawdzanie, czy informacje wprowadzone przez użytkownika (np. w formularzach) mają oczekiwany format i nie zawierają złośliwych treści. To pierwsza linia obrony przed atakami takimi jak SQL Injection czy Cross-Site Scripting (XSS).

Drugim ważnym aspektem bezpiecznych stron internetowych jest szyfrowanie danych, szczególnie tych przechowywanych w bazach – jak hasła czy dane osobowe. Szyfrowanie utrudnia odczytanie informacji nawet w przypadku ich wycieku.

Trzecim filarem jest prawidłowe przetwarzanie danych wyjściowych (output escaping) – czyli zabezpieczanie treści, które trafiają z serwera do przeglądarki użytkownika. Dzięki temu kod strony nie wykonuje przypadkowo złośliwych skryptów.

Użycie Sieci Dostarczania Treści (CDN - Content Delivery Network)

Sieć Dostarczania Treści (CDN) kojarzy się przede wszystkim z przyspieszaniem ładowania strony, jednak jej rola w bezpieczeństwie jest równie istotna. CDN rozprasza ruch sieciowy, kierując go przez globalną sieć serwerów, co zmniejsza obciążenie głównego serwera i poprawia stabilność witryny.

To szczególnie ważne w kontekście ataków DDoS – czyli prób przeciążenia strony ogromną liczbą zapytań. Dobrze skonfigurowany CDN może skutecznie je rozproszyć i zablokować, zanim dotrą do właściwego serwera.

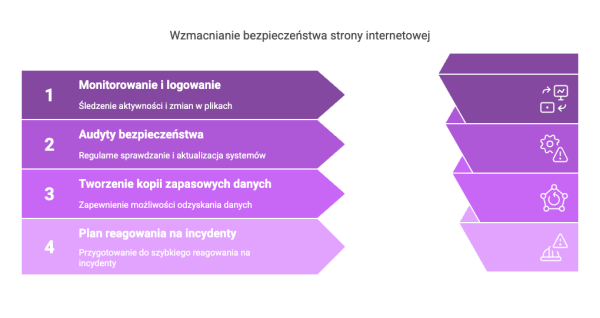

4 praktyczne kroki ochrony przed atakami hakerskimi

1. Monitoring i logowanie

Podstawą prewencji jest monitoring aktywności i zmian w plikach – każda nieoczekiwana modyfikacja może być pierwszym sygnałem ataku. Dlatego warto korzystać z narzędzi monitorujących, które informują o każdej ingerencji w strukturę strony.

Nie mniej ważne jest logowanie zdarzeń – przechowuj dzienniki aktywności (logi) zarówno z serwera, jak i systemu CMS. Regularnie analizuj je pod kątem podejrzanych działań, najlepiej przy pomocy narzędzi do automatycznego wykrywania zagrożeń.

2. Regularnie audyty bezpieczeństwa

Regularnie przeprowadzaj audyt bezpieczeństwa strony www, w trakcie którego:

- sprawdzisz aktualność oprogramowania oraz wtyczek i przeprowadzisz ewentualną instalację aktualizacji,

- sprawdzisz poprawność tworzenia kopii zapasowej danych,

- zmienisz hasła dostępowe do panelu administracyjnego.

Bieżąca weryfikacja strony pod kątem jej bezpieczeństwa pozwoli Ci zauważyć ewentualne problemy na wczesnym etapie i odpowiednio szybko zareagować.

3. Regularne tworzenie kopii zapasowych (backupów) danych

Tworzenie kopii zapasowych to jedno z najważniejszych zabezpieczeń, o którym właściciele stron często zapominają. Backup pozwala szybko przywrócić działanie witryny po ataku hakerskim, awarii serwera lub błędzie podczas aktualizacji. Zawsze, gdy planujesz zmiany w strukturze strony – instalację nowych wtyczek, aktualizacje lub edycje plików – wykonaj kopię zapasową. To zabezpieczenie przed nieodwracalną utratą danych.

Kopie zapasowe warto tworzyć regularnie, najlepiej w trybie automatycznym – wiele systemów CMS i firm hostingowych oferuje taką opcję. Niezależnie od tego, czy robisz to ręcznie, czy za pomocą wtyczki, najważniejsze jest, gdzie backup przechowujesz.

Backup ma duże znaczenie dla SEO. Jak przeprowadzić migrację strony bez spadków w SEO? Sprawdź najlepsze praktyki.

Nie trzymaj kopii wyłącznie na tym samym serwerze, co strona – w razie włamania lub uszkodzenia plików może ona również zostać usunięta. Zapisuj kopie zapasowe w zdalnym i bezpiecznym miejscu, np. na lokalnym komputerze, zewnętrznym dysku lub w chmurze niezależnej od Twojego hostingu.

4. Posiadanie planu reagowania na incydenty

Nawet najlepiej zabezpieczona strona internetowa może paść ofiarą ataku. Dlatego obok środków zapobiegawczych warto mieć przygotowany plan reagowania na incydenty bezpieczeństwa. To zestaw jasno określonych działań, które należy podjąć natychmiast po wykryciu zagrożenia.

Środki detekcyjne, które pomagają chronić stronę przed atakami hakerskimi

Taki plan powinien uwzględniać kroki pozwalające szybko powstrzymać atak, zminimalizować szkody i przywrócić stronę do działania. Kluczowe jest też zabezpieczenie dowodów i zapisów, które mogą pomóc w analizie źródła problemu i zapobiec jego powtórzeniu.

Nie wystarczy jednak tylko spisać plan – trzeba go regularnie testować. Przećwiczenie scenariuszy awaryjnych pozwala upewnić się, że każda osoba zaangażowana w zarządzanie stroną wie, jak zareagować.

Cyberbezpieczeństwo danych użytkowników

Bezpieczeństwo strony internetowej to nie tylko ochrona przed atakami – to także dbałość o prywatność klientów. Kluczową zasadą jest minimalizacja danych: przechowuj tylko te informacje, które są niezbędne do działania Twojego biznesu, np. do obsługi płatności czy zwrotów. Dane, które nie są już potrzebne, powinny być regularnie usuwane.

Wszystkie poufne informacje, takie jak hasła czy dane płatnicze, muszą być szyfrowane – zarówno w trakcie przesyłania, jak i w bazie danych. To znacząco zmniejsza ryzyko ich przejęcia w przypadku naruszenia zabezpieczeń.

Ogranicz do minimum przechowywanie poufnych danych na serwerze. Powinny znaleźć się na nim jedynie dane, które:

- są potrzebne do zwrotu produktu przez klienta i zwrotu płatności,

- są potrzebne do cyklicznej płatności.

Jeśli poufnych danych będzie niewiele, ryzyko ich utraty również będzie ograniczone.

Nie zapominaj także o jasnej polityce prywatności, która zgodnie z prawem informuje użytkowników, jakie dane zbierasz i w jaki sposób je przetwarzasz.

Narzędzia cyberbezpieczeństwa

Nie każdą kwestię związaną z bezpieczeństwem strony da się rozwiązać samodzielnie. Gdy brakuje czasu, wiedzy lub mamy do czynienia z bardziej złożonymi zagrożeniami, warto sięgnąć po profesjonalne wsparcie. Dobrym krokiem jest zlecenie audytu bezpieczeństwa wyspecjalizowanej firmie, która przeanalizuje witrynę pod kątem podatności i wdroży odpowiednie środki ochrony. Dodatkowo możesz skorzystać z automatycznych narzędzi, takich jak Snyk czy Mend. Pozwalają one na bieżąco skanować kod źródłowy i biblioteki open source, wykrywać znane luki bezpieczeństwa i rekomendować ich naprawę. To świetne rozwiązanie dla firm, które chcą działać proaktywnie i uniknąć zagrożeń, zanim dojdzie do ataku. Warto pamiętać, że inwestycja w profesjonalne narzędzia i usługi to realna oszczędność czasu i pieniędzy w obliczu potencjalnych strat.

Czytaj również:

- Czy protokół https ma wpływ na pozycjonowanie?

- Częste błędy w pozycjonowaniu sklepu. Zobacz nasze rozwiązania!

- Jak etycznie pozyskiwać i wykorzystywać dane użytkowników w 2025?

Podsumowanie

Cyberbezpieczeństwo strony internetowej to nie jednorazowe działanie, lecz ciągły proces, który wymaga czujności, systematyczności i gotowości do reagowania na nowe zagrożenia. Podstawą skutecznej ochrony są sprawdzone praktyki: regularne aktualizacje systemu i wtyczek, stosowanie silnych haseł i uwierzytelniania dwuskładnikowego (MFA), instalacja certyfikatu SSL, wybór bezpiecznego hostingu, a także tworzenie kopii zapasowych. Wdrożenie opisanych w poradniku zasad pozwoli Ci zwiększyć bezpieczeństwo strony i skutecznie chronić cenne informacje przed zagrożeniami online.

FAQ - Pytania i odpowiedzi

Bezpieczna strona internetowa chroni dane użytkowników, wspiera zaufanie klientów i minimalizuje ryzyko strat finansowych oraz reputacyjnych. Zaniedbanie ochrony może skutkować kradzieżą danych, atakami hakerskimi, a nawet wykluczeniem witryny z wyników wyszukiwania przez Google. Do najpowszechniejszych należą: wycieki danych, ataki DDoS, ransomware, iniekcje SQL, XSS (Cross-Site Scripting) oraz kradzież haseł. Każdy z nich może prowadzić do utraty danych, zablokowania strony lub naruszenia prywatności użytkowników. Regularna aktualizacja CMS i wtyczek, stosowanie silnych haseł, wdrożenie uwierzytelniania dwuskładnikowego (MFA), instalacja certyfikatu SSL, wybór bezpiecznego hostingu, tworzenie kopii zapasowych oraz wykorzystanie zapory sieciowej i CDN to fundamenty skutecznej ochrony. Nie. Wiele działań możesz wdrożyć samodzielnie lub zlecić specjaliście. Nawet bez znajomości kodu warto być świadomym zasad bezpiecznego programowania (walidacja danych, szyfrowanie, output escaping) i wiedzieć, czego wymagać od wykonawców. Warto mieć przygotowany plan reagowania na incydenty – określający kroki zatrzymania ataku, odzyskania danych i poinformowania użytkowników. Regularne testowanie takiego planu oraz analiza logów i monitorowanie zmian na stronie pozwolą szybko zareagować i zminimalizować straty.Dlaczego bezpieczeństwo strony internetowej jest tak istotne?

Jakie są najczęstsze zagrożenia dla witryny?

Jakie podstawowe działania zwiększają bezpieczeństwo strony?

Czy muszę znać się na programowaniu, aby zadbać o bezpieczeństwo?

Co zrobić, jeśli mimo wszystko dojdzie do ataku?

Poznaj historie sukcesu naszych klientów

Clutch.co to jedna z najbardziej wiarygodnych platform z opiniami na świecie! Jesteśmy jedną z najlepiej i najczęściej ocenianych agencji marketingu internetowego w Polsce na największych platformach do ocen: Google i Clutch.co. Zobacz, nasze oceny i przekonaj się, że warto z nami współpracować.

Ponad 650 pozytywnych opinii w Google i 130 opinii na Clutch.co